[Windows] 00 대학교 입학키트 USB "ECAP.EXE" 분석

- 개요

2022년 00 대학교 입학키트 USB에 의심되는 숨긴 파일이 보관되어 있어 자동화 → 행위 → 정적 순으로 분석을 진행했다.

- 분석 정보

# 분석 환경

OS : Windows 7 64bit, Windows 10 Pro

Tools : IDA Pro, Exeinfo PE

# 분석 대상

A 파일 : AUTORUN.INF

└ SHA256 : 02ef33bcb1c0575968ef1fcb5b98cf7d3fc794200a5b3fd3920d6c77822d6d82

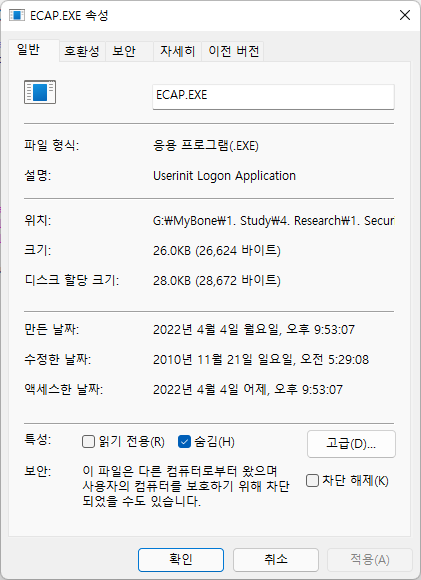

B 파일 : ECAP.EXE (의심)

└ SHA256 : 5727c8c5dede609c9f868948696d84cfb2d6e667fcdbd04cc858028335f2c370

└ 유형 : MS Windows용 PE32 실행 파일(GUI) Intel 80386

└ 버전 : 6.1.7601.17514

C 파일 : userinit.exe (정상) (Windows 7에서 추출)

└ SHA256 : 538fe1012fedc72727a8de0c2c01944b3d35c29812ecef88e95aac07235e0b0b

└ 유형 : MS Windows용 PE32 실행 파일(GUI) Intel 80386

└ 버전 : 6.1.7601.17514

- 자동화 분석 (Virustotal)

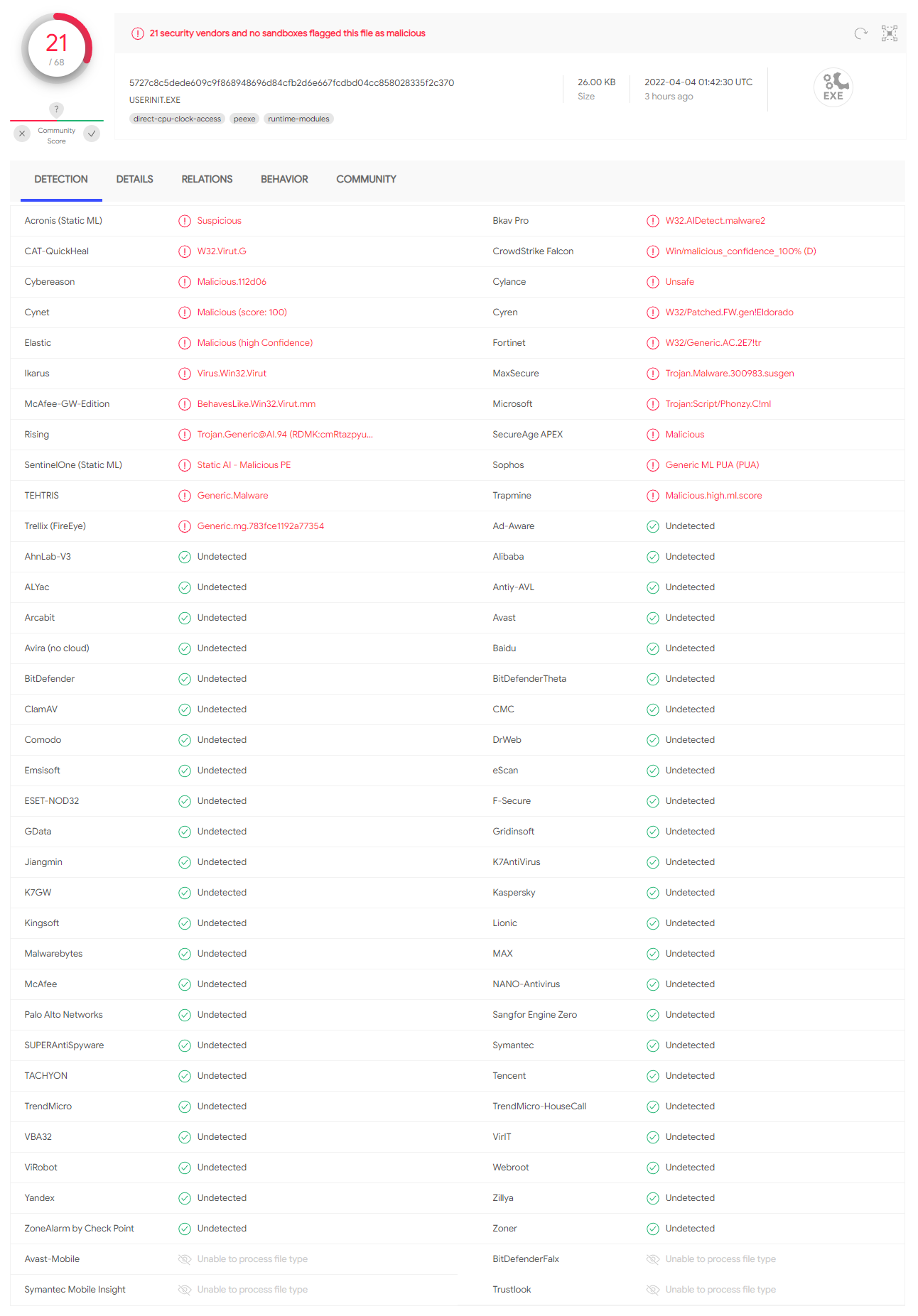

분석을 시작하기 앞서, 간단하게 의심되는 B 파일와 정상 C 파일간 Virustotal을 통해 살펴보았다.

C 파일은 당연히 아무런 감지된 부분이 없지만, B 파일은 "W32.Virut"라고 윈도우 시스템 프로세스인 Winlogon.exe에 공격자가 임의 코드를 Injection 하는 행위를 통해 서버와 접촉하는 바이러스로 의심된다.

이러한 내용들은 참고삼아 행위 분석을 진행한다.

- 행위 분석

A 파일은 아래와 같이 USB가 컴퓨터에 연결되면 특정 조건에 맞춰 자동으로 B 파일을 실행한다.

| [autorun] open=ECAP.EXE |

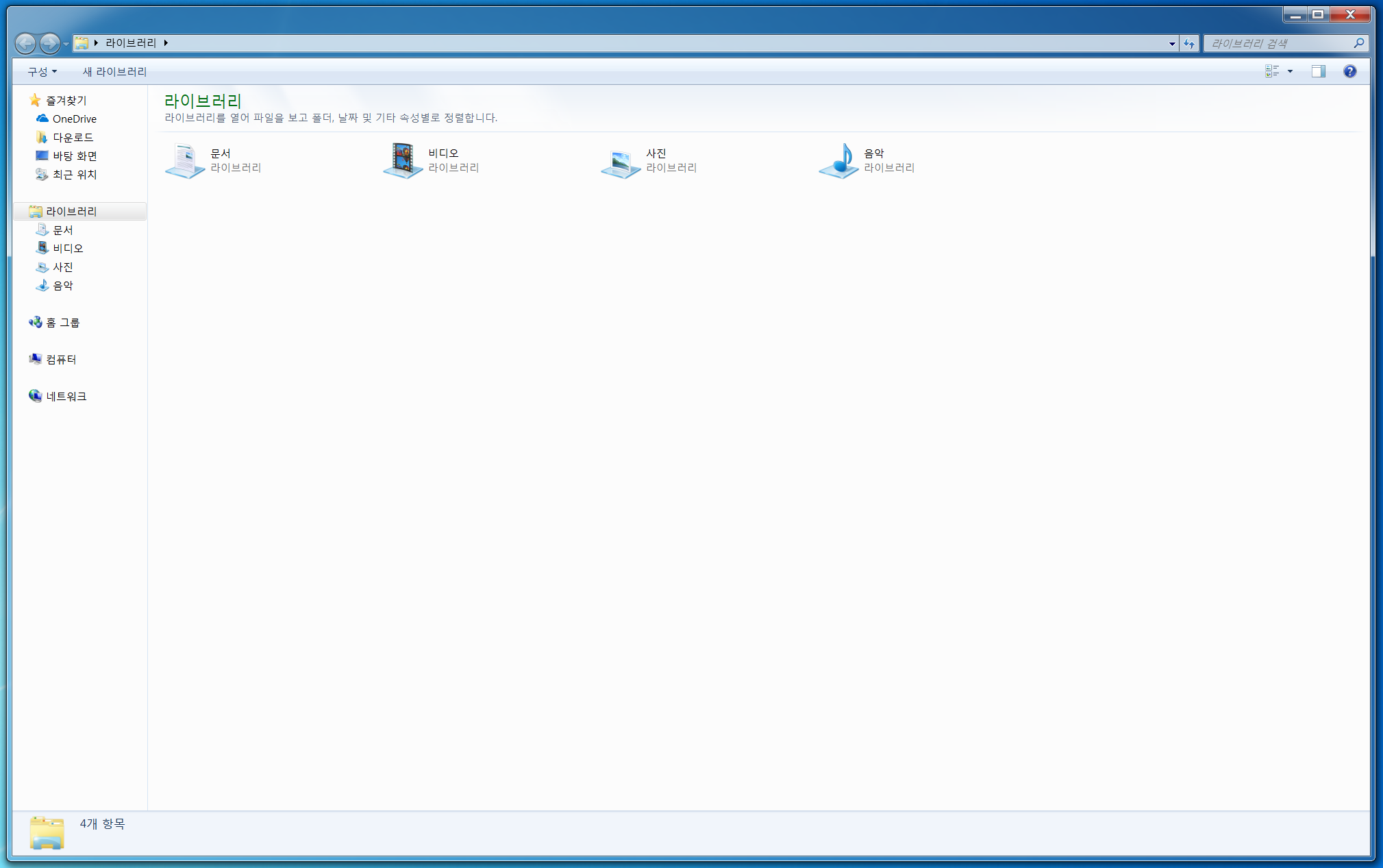

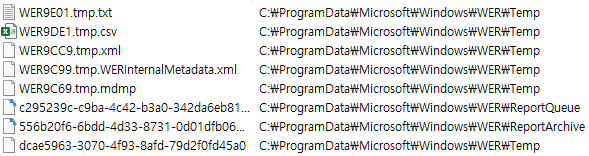

Windows 7인 경우 B 파일이 실행하는 순간 Windows 라이브러리 창이 실행되지만, Windows 10에서는 정상적인 실행이 불가능하여 WER(Windows Error Report)가 생성된다.

즉, 특정 환경에서 조건을 맞춰야 Trigger 되는 실행파일임으로 Windows 7을 타겟으로 제작된 파일이다.

- 정적 분석

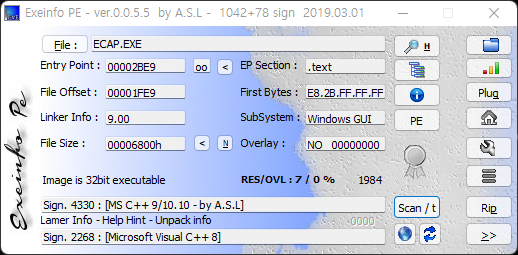

B 파일은 PE 형태로 별다른 패킹이 되어 있지 않고 C++로 만들어져 있다.

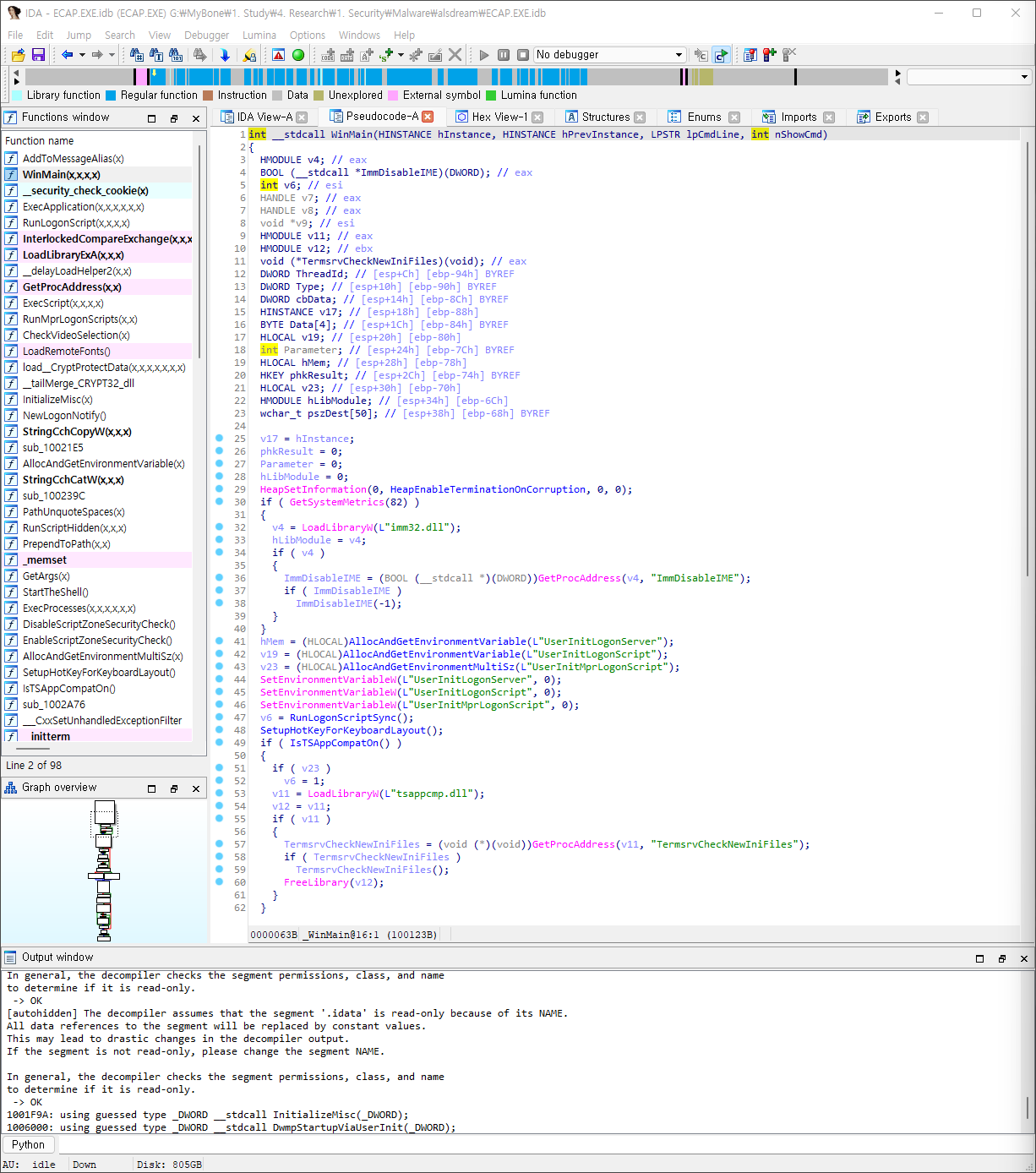

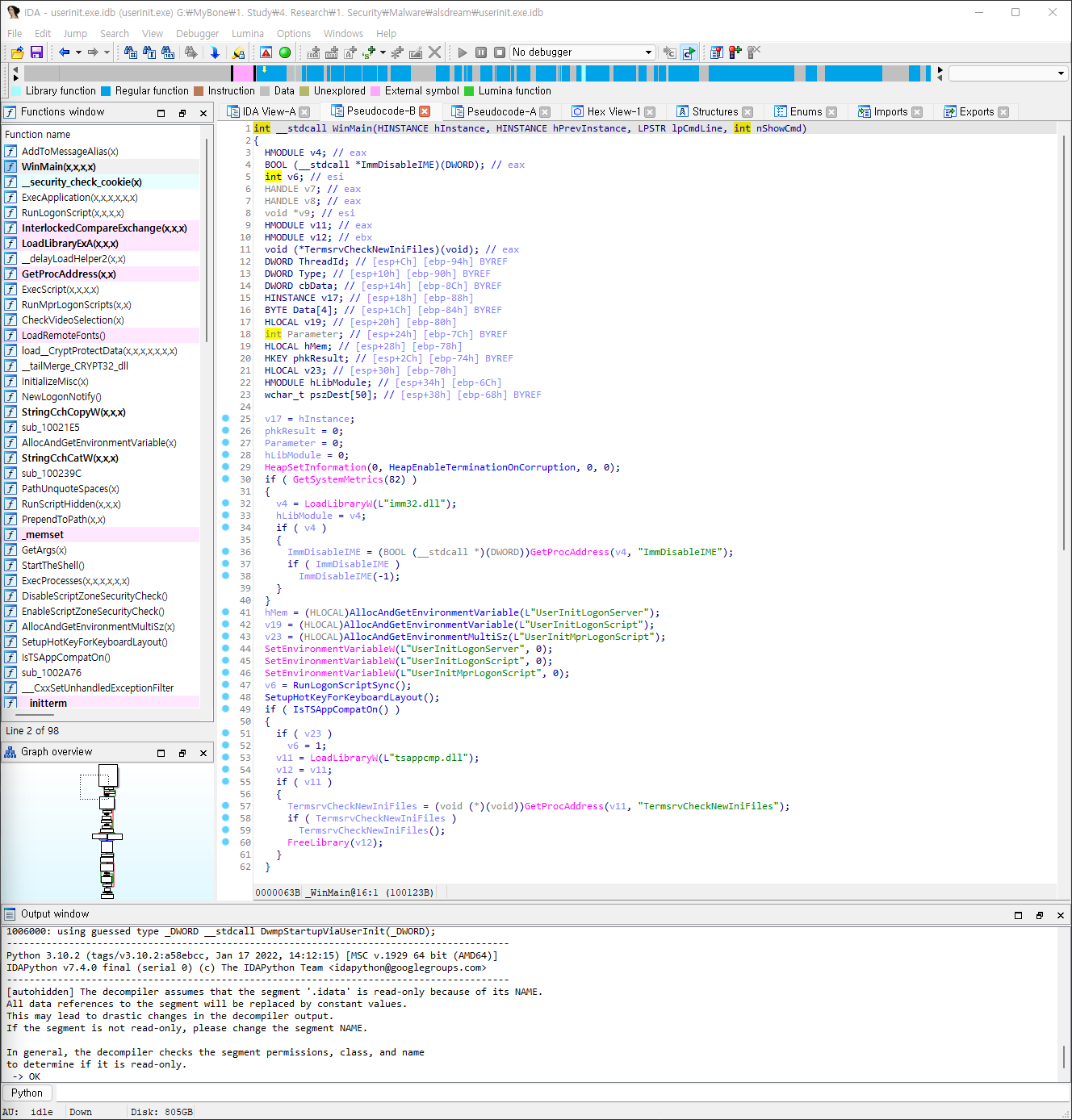

WinMain 함수에서 디컴파일된 코드를 살펴보면, 아래와 같이 Windows 사용자 로그온 관리자인 "userinit.exe" 프로그램과 비슷한 역할을 수행하고 있음을 짐작할 수 있다. 그러나 같은 용량인척 숨겨진 코드가 어디있을지 꼼꼼히 살펴보자. (문디자슥 으딨어?! 🤨)

우선 아래와 같이 B와 C 파일에 같이 존재하는 함수들을 몇 가지 살펴봤다.

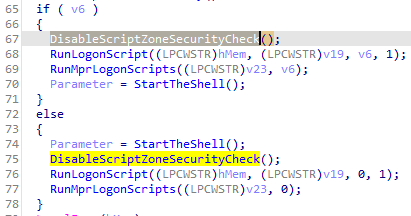

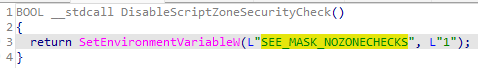

1) DisableScriptZoneSecurityCheck() 함수

해당 함수가 호출된다면, 모든 사용자 레지스트리의 SEE_MASK_NOZONECHECKS = 1로 환경 변수를 설정하는 코드로 파일을 실행했을 때 경고창이 뜨지 않게 한다.

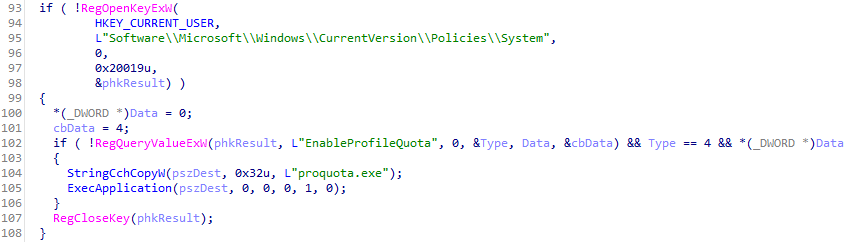

2) ExecApplication() 함수

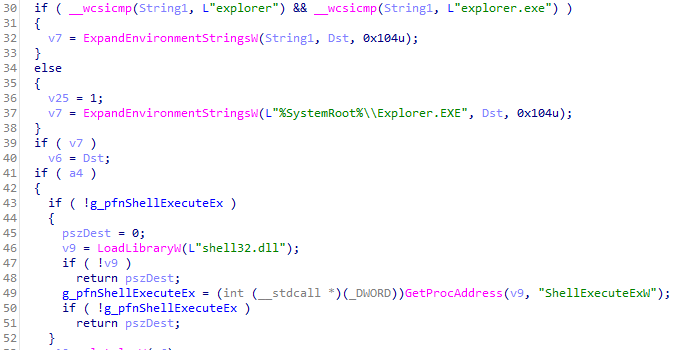

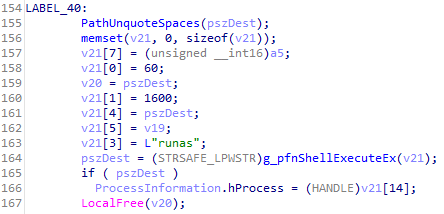

관리자 작업을 위해 리눅스에서 su 명령어처럼 Windows에서는 Runas 명령어를 사용한다. 즉, 아래 runas 코드와 함께 explorar.exe 명령어가 포함되어 있다.

- 결론

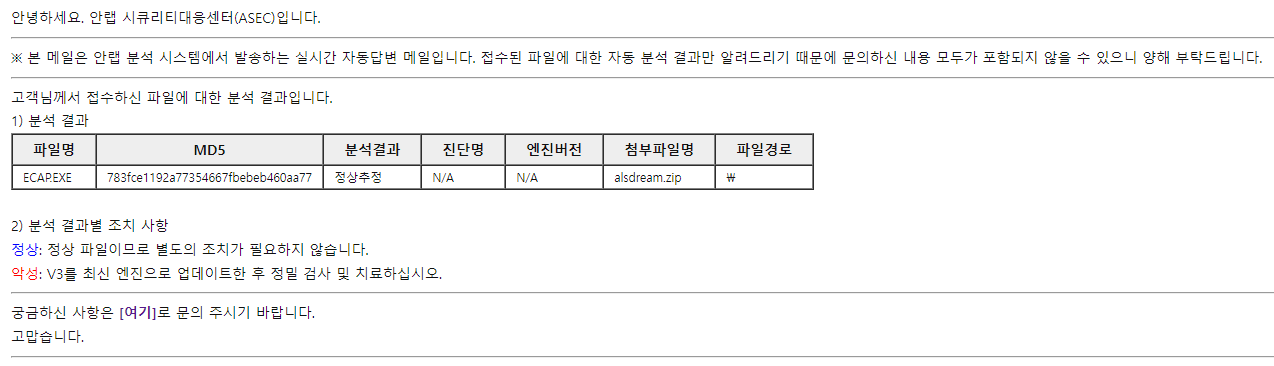

PC에 USB 연결 후 A 파일에 의해서 B 파일이 실행되는데 이때 Windows 7 환경에서만 Windows 탐색기(explorer.exe) 실행한다. 또한, 아래와 같이 안랩에 분석 의뢰와 함께 종합적으로 분석한 결과는 악성코드가 아닌 것으로 판단된다.

[ Reference ]

- autorun파일 설정하기 : https://shpsuperman.tistory.com/11

- Win32/Virut.E.F : https://www.ahnlab.com/kr/site/securityinfo/asec/asecCodeView.do?virusSeq=35210&tabGubun=Print

- userinit.exe 란 무엇입니까? : https://ko.nex-software.com/what-is-userinit-exe

- [Threat Analysis] MBR 감염시키는 '공포의 부트킷' 등장 : https://www.ahnlab.com/kr/site/securityinfo/secunews/secuNewsView.do?seq=17907

'Analysis Report' 카테고리의 다른 글

| [Android] Facebook 계정 탈취하는 악성코드 Photo Motion 어플 분석 보고서 (1) | 2022.06.20 |

|---|---|

| [Phishing] 몸캠 피싱 어플 tonight.apk 분석 보고서 (0) | 2022.06.18 |

| [Phishing] 우체국 사칭 어플 epost.apk 분석 보고서 (0) | 2022.06.18 |

| [Google] 안드로이드 웹뷰(Android System WebView) 앱간 충돌 원인 분석 (2) | 2021.03.24 |

| [Samsung] Galaxy Buds Pro 유출 분석 (0) | 2020.12.19 |